La seguridad de las cuentas y la información personal siempre es muy importante para los usuarios de computadoras. Sin embargo, muchas personas a menudo son subjetivas o no saben cómo hacer esto correctamente. Si sigue las instrucciones en el artículo a continuación, sus cuentas de correo electrónico de Outlook y Microsoft pueden estar mucho mejor protegidas.

1. Establecer una contraseña segura

Este es un requisito previo y también el más importante para cada tipo de cuenta que utilizamos. Algunos de los factores que debe resumir en su contraseña son:

- Hay entre 8-12 caracteres.

- Hay letras mayúsculas y minúsculas.

- Hay letras y números.

No establezca una contraseña de acuerdo con el hábito, contraseñas fáciles de adivinar como su nombre, fecha de nacimiento ... aunque sean largas, pero no serán lo suficientemente fuertes como para protegerlo.

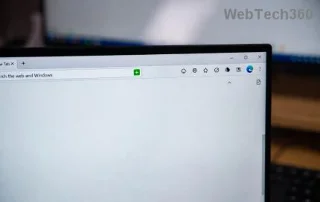

Puede cambiar la contraseña de su correo electrónico de Outlook y cuenta de Microsoft de la siguiente manera:

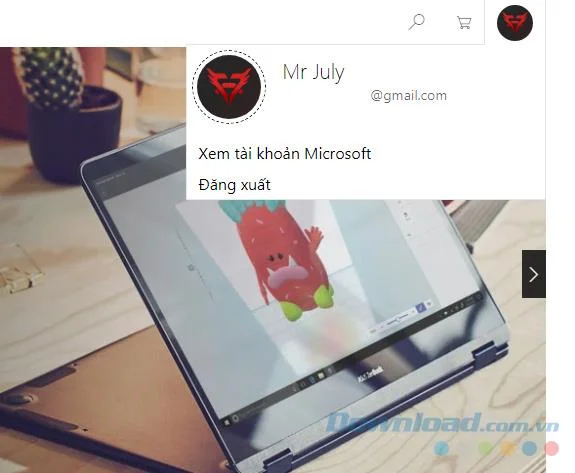

Inicie sesión en la cuenta que está utilizando, luego haga clic con el botón izquierdo en el avatar de la cuenta, seleccione Ver cuenta - Ver cuenta.

Seleccione Cambiar contraseña : cambie la contraseña y cree una nueva contraseña de acuerdo con las sugerencias anteriores.

![10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook 10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook]()

2. Active la seguridad de dos capas para las cuentas de Microsoft y Outlook

Esta es una característica de protección extremadamente efectiva. Además de ingresar su contraseña, el usuario deberá recibir un código de verificación adicional en su teléfono o correo electrónico. Esto significa que cuando se activa, incluso si se revela la contraseña, otros no pueden iniciar sesión en su cuenta.

![10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook 10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook]()

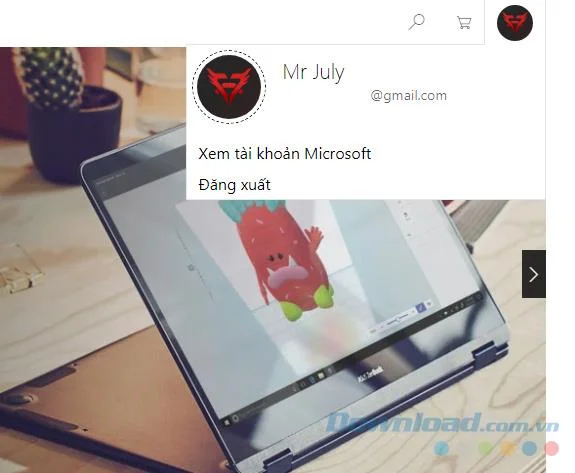

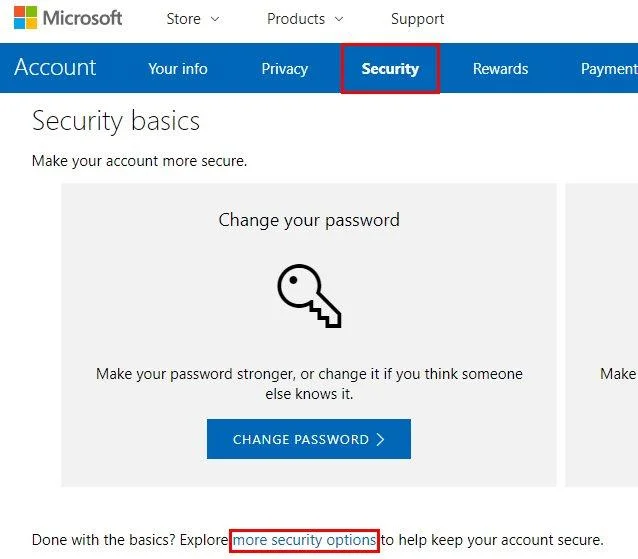

Cómo hacerlo:

- Inicie sesión en su cuenta y seleccione Seguridad. Aparece la interfaz de seguridad básica , haga clic en más opciones de seguridad en la parte inferior.

- En la verificación de dos pasos - la verificación de dos pasos , haga clic en Activar la verificación de dos pasos - activa la verificación en dos pasos y haga clic en Siguiente para continuar.

- Seleccione el método que desea recibir el código de seguridad. Cada opción tiene sus ventajas y desventajas, pero según los expertos, debe elegir una aplicación (a través de la aplicación) porque es la más segura.

Microsoft naturalmente querrá que use su aplicación de autenticación, sin embargo, también podemos usar otras alternativas. Pero después de instalarlo en su teléfono, seleccione su sistema operativo de la lista a continuación, escanee el código QR y guarde el código de recuperación antes de hacer clic en Finalizar para completar.

3. No comparta su cuenta con otras personas.

Hay momentos en los que deberá permitir que otros accedan a su cuenta o guardar accidentalmente una contraseña en su computadora y olvidarse de cerrar sesión. Por supuesto, esto le dará a los malos la oportunidad de ser curiosos, de robar su información.

Es mejor no permitir que nadie tenga acceso a su cuenta, o si es así, cambie inmediatamente una contraseña diferente.

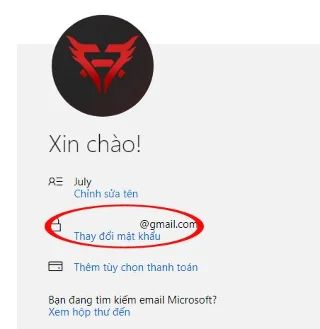

4. Use su PIN para iniciar sesión en Windows

Es un hecho que cuanto más corta es la contraseña, más fácil es usarla e iniciar sesión, más largo y complejo es lo contrario. El sistema operativo Windows permite a los usuarios iniciar sesión en una cuenta de Microsoft, por lo que si un chico malo puede iniciar sesión en su computadora, también pueden conocer su correo electrónico.

Windows ha proporcionado una solución perfecta para este problema, que consiste en utilizar un PIN , incluso una huella digital (si su dispositivo lo admite).

![10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook 10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook]()

Cómo hacerlo:

En Configuración / Cuentas / sesión de opciones y haga clic en Añadir para añadir el método que usted quiere aquí.

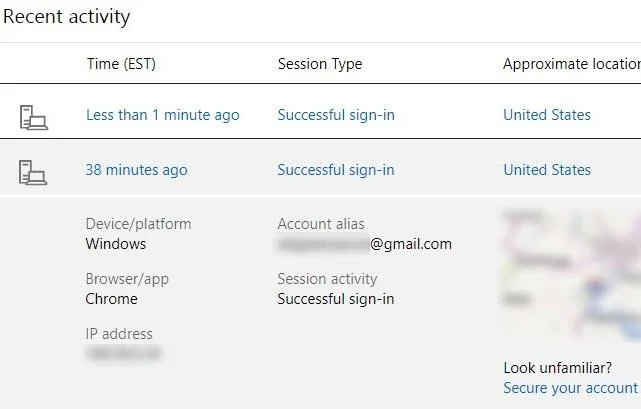

5. Revise las actividades más recientes.

Podemos revisar fácilmente el historial de acceso en nuestra cuenta de Outlook en cualquier momento para verificar cuándo estamos fuera o no en uso, ¿alguien ha iniciado sesión y lo ha usado o no?

![10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook 10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook]()

La prueba es muy simple, solo necesita visitar la página de seguridad de Microsoft y seleccionar Revisar actividad para revisar las actividades en su cuenta. Puede hacer clic en cada elemento para ver detalles sobre cada actividad (hora, ubicación, sistema operativo ...).

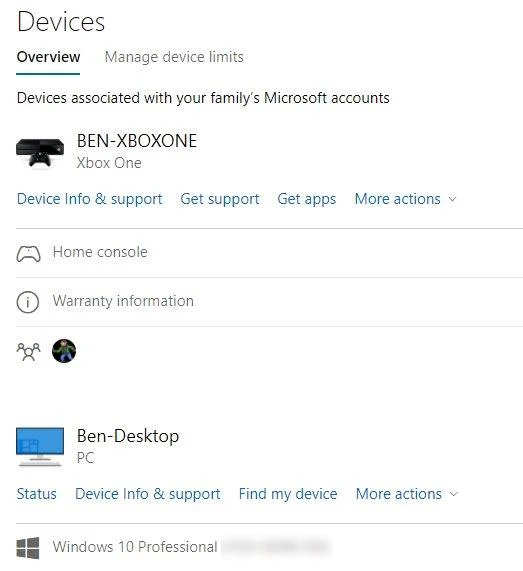

6. Consulte la lista de dispositivos de confianza a los que se les permite acceder a la cuenta

Las cuentas de Microsoft pueden iniciar sesión en todos los dispositivos, así como en diferentes sistemas operativos. Es necesario verificar la lista de dispositivos que ha utilizado para iniciar sesión en su cuenta. Porque a veces, incluso un poco olvidadizo puede traer serias consecuencias.

![10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook 10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook]()

Visite la página Dispositivos y verifique la lista de dispositivos asociados con su cuenta. Si alguna vez ha habilitado la seguridad de dos capas para su cuenta, es una buena idea eliminar la lista de contraseñas de aplicaciones utilizadas por:

- Acceso a seguridad / más opciones de seguridad .

- En Contraseñas de aplicaciones , haga clic en Eliminar contraseñas de aplicaciones existentes y Eliminarlas .

Esto no solo garantiza la seguridad, sino que también cierra la sesión de las cuentas directamente desde dispositivos que no admiten seguridad de doble capa. Finalmente, haga clic en Eliminar todos los dispositivos de confianza asociados con mi cuenta para forzar la aplicación de seguridad en dos pasos para dispositivos futuros.

7. Siempre esté alerta y tenga un sentido de autoprotección

Solo un correo electrónico de phishing o un archivo descargado de una fuente no oficial puede hacer que le roben su cuenta o información confidencial en su cuenta. Especialmente correos electrónicos, cartas o mensajes pidiéndole que confirme la contraseña de su cuenta.

Microsoft nunca pide a sus usuarios que hagan esto, por lo que todos estos correos electrónicos son fraudulentos o contienen código malicioso.

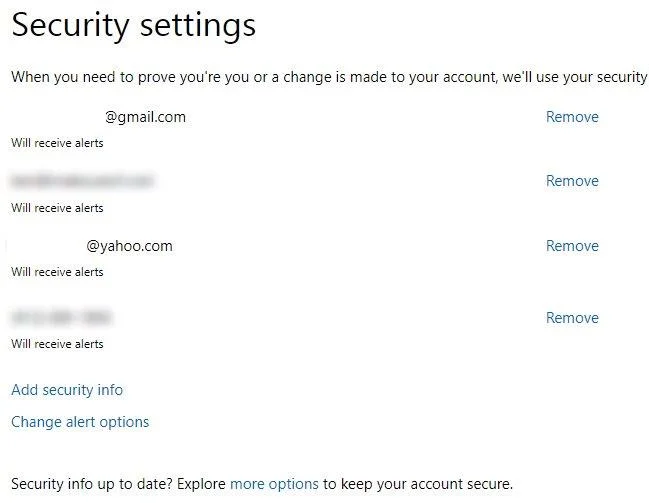

8. Siempre tenga información de recuperación de cuenta

Si se pierde, no puede iniciar sesión en su cuenta de Outlook, el número de teléfono, el correo electrónico en la información de recuperación es siempre la forma más efectiva y rápida de solucionar esto. ¿Has agregado esta información a tu cuenta? ¿Todavía no o no conoces el camino? Vea las siguientes instrucciones.

![10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook 10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook]()

Visite la página de seguridad de Microsoft nuevamente y seleccione Actualizar información. Verá la información necesaria relacionada con su cuenta. Haga clic en Eliminar para eliminar la información anterior, que ya no se utiliza y reemplazar la información nueva en ella.

Si no ha agregado esta información, vaya a Agregar información de seguridad para agregar información de recuperación de la cuenta, luego Microsoft le enviará un código de confirmación inicial al dispositivo (o correo electrónico). Finalmente, haga clic en Cambiar opciones de alerta para realizar cambios.

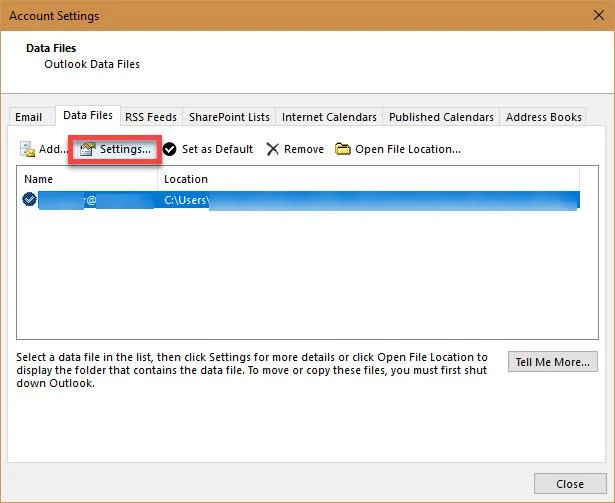

9. Archivo PST protegido por contraseña

La versión de Outlook de la computadora almacena sus correos electrónicos en archivos PST , por lo que es absolutamente necesario agregar contraseñas para proteger la información en estos archivos. Sin embargo, recuerde que estas contraseñas no funcionarán si ha sincronizado otras cuentas ( cuentas de Microsoft Exchange ).

![10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook 10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook]()

Cómo hacerlo:

- En la interfaz de Outlook, elija Archivo / Configuración de cuenta / Configuración de cuenta .

- En Archivos de datos, haga clic en el archivo PST a proteger y seleccione Configuración .

- En el campo Cambiar contraseña , ingrese la contraseña a usar (máximo 15 caracteres) y luego OK .

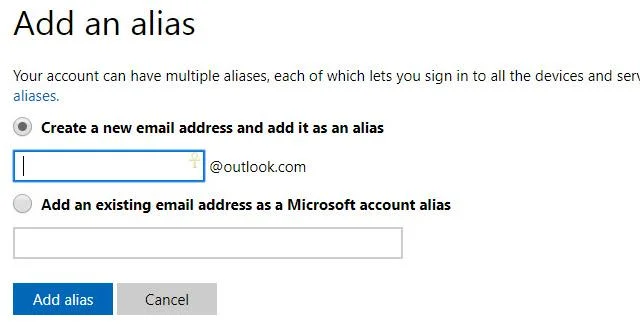

10. Use "alias" para proteger su cuenta real

Este es un truco de Outlook que personalmente me gusta y uso. Es decir, en lugar de usar la cuenta original directamente, podemos crear un correo electrónico falso, para engañar al correo no deseado y al correo no deseado enviado.

Otros correos electrónicos aún se envían directamente a su buzón real, aunque puede ser difícil de administrar si abusa de esto, pero si se hace bien, verificar su correo diariamente será mucho más fácil.

![10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook 10 consejos para proteger su cuenta de Microsoft y correo electrónico de Outlook]()

Método:

- Visita el sitio de información personal ( perfil ) de Microsoft y seleccione Administrar el inicio de sesión de correo electrónico o número de teléfono.

- Haga clic en Agregar correo electrónico y use Crear una nueva dirección de correo electrónico y agréguelo como un alias para crear otro correo electrónico falso del formulario " abc@outlook.com ". También podemos sincronizar estos dos correos electrónicos (original y falso) en uno.

- Después de hacer esto, puede usar este nuevo correo electrónico para iniciar sesión, enviar y recibir correo electrónico de cualquier persona como su correo electrónico original. Si desea administrarlo mejor, puede elegir Cambiar las preferencias de inicio de sesión para configurarlo y no permitir que esta cuenta falsa inicie sesión en su sitio de Microsoft.

Sin embargo, debe tenerse en cuenta que solo podemos crear y usar hasta 10 cuentas de este tipo en una cuenta principal.

Finalmente, las cuentas de Microsoft son muy importantes para los usuarios de Windows (especialmente Windows 10 ), por lo que además de tener cuidado, también debe protegerse con las sugerencias anteriores para evitar cosas desafortunadas. puede suceder