Tanto si eres nuevo en la universidad, como si eres nuevo en el campo de las Tecnologías de la Información (TI), o si ya trabajas... seguro que has oído hablar muchas veces de las VPN, o redes privadas virtuales (VPN). Entonces, ¿qué es realmente una VPN? ¿Cuáles son sus ventajas y desventajas? Analicemos con WebTech360 la definición de VPN y cómo aplicar este modelo y sistema en el trabajo.

Aprenda sobre VPN

1. ¿Qué es una VPN?

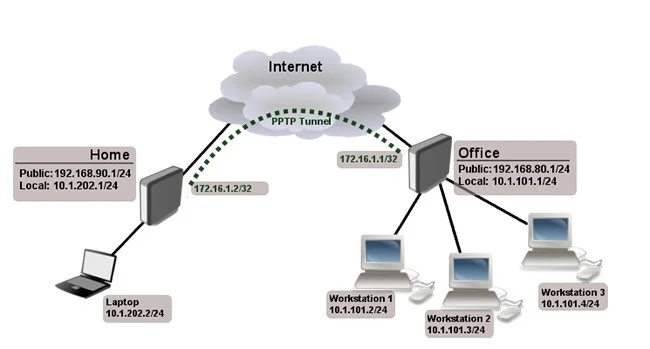

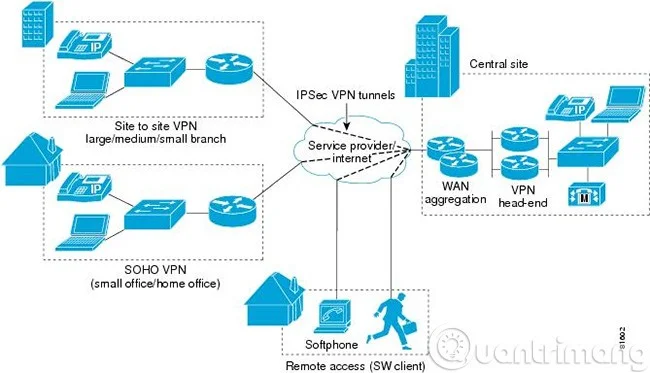

VPN significa Red Privada Virtual y es una tecnología de red que crea una conexión segura al participar en una red pública, como Internet, o en una red privada de un proveedor de servicios. Grandes corporaciones, instituciones educativas y agencias gubernamentales utilizan la tecnología VPN para que los usuarios remotos puedan conectarse de forma segura a la red privada de su agencia.

Un sistema VPN puede conectar muchos sitios diferentes, según la región, el área geográfica, etc., de forma similar al estándar de la Red de Área Amplia (WAN) . Además, la VPN también se utiliza para difundir y expandir los modelos de intranet y mejorar la transmisión de información y datos. Por ejemplo, las escuelas aún deben usar VPN para conectarse entre campus (o entre sucursales y sedes centrales).

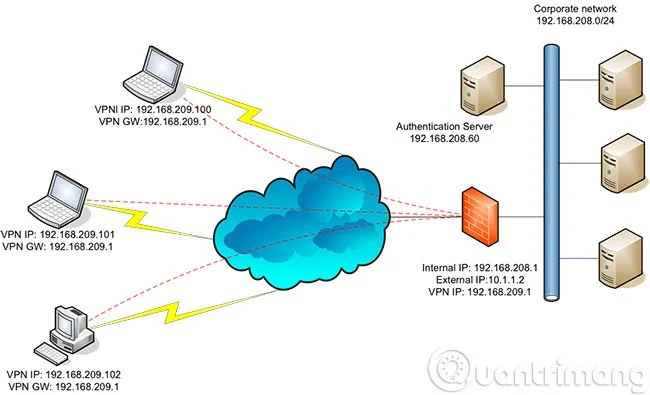

Para conectarse al sistema VPN, cada cuenta debe estar autenticada (debe tener un nombre de usuario y una contraseña ). Esta información de autenticación se utiliza para otorgar acceso mediante un número de identificación personal (PIN) . Estos códigos PIN suelen ser válidos solo por un período determinado (30 segundos o 1 minuto).

Al conectar su computadora u otro dispositivo, como un teléfono o una tableta, a una VPN, su computadora actúa como si estuviera en la misma red local que la VPN. Todo el tráfico de red se envía a través de una conexión segura a la VPN. Esto le permite acceder de forma segura a los recursos de su red local incluso a distancia.

También puedes usar Internet como si estuvieras en la ubicación de la VPN, lo que ofrece algunos beneficios al usar WiFi público o acceder a sitios web bloqueados y con restricciones geográficas.

Al navegar por internet con una VPN, tu ordenador se conecta al sitio web mediante una conexión VPN cifrada. Todas las solicitudes, información y datos que intercambias con el sitio web se transmiten a través de una conexión segura. Si usas una VPN en Estados Unidos para acceder a Netflix, Netflix detectará tu conexión como procedente de Estados Unidos.

Aunque parezca bastante simple, en realidad las VPN se utilizan para hacer muchas cosas:

- Acceder a la red corporativa mientras está fuera: las personas de negocios suelen utilizar VPN para acceder a su red corporativa, incluidos todos los recursos de la red local, mientras están de viaje, etc. Los recursos de la red interna no necesitan estar expuestos directamente a Internet, lo que aumenta la seguridad.

- Accede a tu red doméstica, incluso fuera de casa: Puedes configurar tu propia VPN para acceder a ella cuando estés fuera de casa. Esto te permitirá acceder remotamente a Windows a través de Internet, usar archivos compartidos en tu red local y jugar videojuegos a través de Internet como si estuvieras en la misma LAN.

- Navegación anónima: Si usas una red wifi pública y navegas en sitios web sin protocolo HTTPS, la seguridad de los datos que intercambias en la red se verá fácilmente expuesta. Si quieres ocultar tus actividades de navegación para mayor seguridad de tus datos, te recomendamos conectarte a una VPN. Toda la información transmitida por la red estará cifrada.

- Acceda a sitios web bloqueados geográficamente, evite la censura de Internet, evite los firewalls,...

- Descarga de archivos: Descargar BitTorrent mediante una VPN acelerará la descarga de archivos. Esto también es útil para el tráfico que tu proveedor de internet podría estar bloqueando.

2. Características importantes de la VPN

Cifrado

![¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN) ¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN)]()

Una de las principales funciones de una VPN es bloquear los intentos de usuarios no autorizados de interceptar, leer o modificar el contenido de tu tráfico de internet. Esto se logra convirtiendo tus datos a un formato ilegible mediante un proceso llamado cifrado.

Los datos están protegidos por una clave de cifrado que solo pueden configurar usuarios autorizados. Para descifrarlos, necesitará la misma clave. Una VPN cifra sus datos al entrar en el túnel VPN y luego los devuelve a su formato original en el otro extremo.

La mayoría de las VPN utilizan tres tipos de técnicas de cifrado:

Cifrado simétrico : El cifrado simétrico es una forma antigua de criptografía que utiliza un algoritmo para transformar datos. La "clave" es un elemento del algoritmo que modifica el resultado completo del cifrado. Tanto el emisor como el receptor utilizan la misma clave para cifrar o descifrar los datos.

Estos algoritmos agrupan datos en una serie de cuadrículas y luego desplazan, intercambian y codifican su contenido mediante una clave. Esta técnica se denomina cifrado por bloques y es la base de los sistemas de cifrado de claves más comunes, como AES y Blowfish.

- AES : El Sistema de Cifrado Avanzado (AES) es un cifrado por bloques exigido por el gobierno de EE. UU. y utilizado por la mayoría de los servicios VPN del mundo. Divide los flujos de datos en matrices de 128 bits, que tienen una longitud de 16 bytes. Las claves pueden tener 128, 192 o 256 bits, mientras que los bloques son cuadrículas de 4x4 bytes. Si no está familiarizado con las unidades de datos, le recomendamos aprender la diferencia entre bits y bytes. La longitud de la clave determina el número de rondas de cifrado o el número de transiciones. Por ejemplo, AES-256 realiza 14 rondas de cifrado, lo que lo hace extremadamente seguro.

- Blowfish : Los usuarios que no confíen en la seguridad que ofrece AES usarán Blowfish. Este algoritmo utiliza un código abierto, por lo que también está incluido en el sistema OpenVPN de código abierto. Sin embargo, a nivel técnico, Blowfish es más débil que AES porque utiliza bloques de 64 bits, la mitad del tamaño del bloque AES. Por eso, la mayoría de los servicios VPN prefieren AES a Blowfish.

Cifrado de clave pública : Una falla obvia del cifrado simétrico es que tanto el emisor como el receptor necesitan la misma clave. Para iniciar la comunicación, se debe enviar la clave al servidor VPN. Si los interceptores obtienen la clave, pueden descifrar todos los datos cifrados con ella. El cifrado de clave pública ofrece una solución al riesgo de seguridad que supone la transmisión de claves. Utiliza dos claves, una de las cuales es pública. Los datos cifrados con una clave pública solo se pueden descifrar con la clave de descifrado correspondiente y viceversa.

Hashing : El hashing es el tercer método de cifrado utilizado por las VPN. Utiliza el algoritmo de hash seguro (SHA) para preservar la integridad de los datos y verificar que provienen de la fuente original.

Túnel dividido

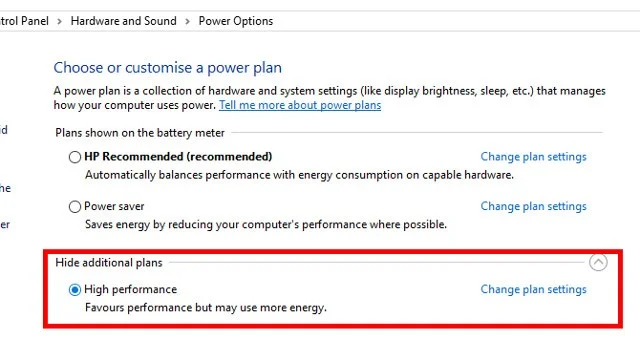

![¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN) ¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN)]()

El túnel dividido es una función popular de VPN que te permite elegir qué aplicaciones están protegidas con la VPN y cuáles pueden funcionar con normalidad. Es una función útil que te permite mantener privada parte de tu tráfico de internet y dirigir el resto a través de tu red local.

La tunelización dividida puede ser una herramienta útil para ahorrar ancho de banda, ya que solo envía una parte del tráfico de internet a través del túnel. Así, si tiene que transferir datos confidenciales, puede protegerlos sin experimentar la inevitable latencia que una VPN puede causar en otras actividades en línea.

Límites de datos y ancho de banda

![¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN) ¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN)]()

Los límites de datos y ancho de banda determinan la cantidad de datos que se pueden transferir o el ancho de banda que se puede usar simultáneamente. Los servicios VPN utilizan estos límites para controlar la cantidad y la velocidad de los datos que fluyen por la red.

Es importante que los proveedores de VPN mantengan límites para evitar congestiones e interrupciones. Sin embargo, los proveedores premium con grandes infraestructuras, como ExpressVPN, NordVPN, PIA y Surfshark, no imponen límites de uso de datos ni ancho de banda.

Política de no registro

Una política de cero registros es la promesa de un proveedor de servicios VPN de que nunca guardará registros de las actividades en línea de un usuario. Esta política es un factor clave para las VPN, ya que es una de las principales razones por las que las personas las usan.

No muchas VPN ofrecen un servicio completo sin registros, e incluso las que lo hacen estrictamente suelen guardar algunos. Si no está seguro de qué VPN elegir que realmente no guarde registros, busque servicios que solo usen servidores RAM. Estos servidores almacenan datos temporales que se eliminan al apagar el hardware.

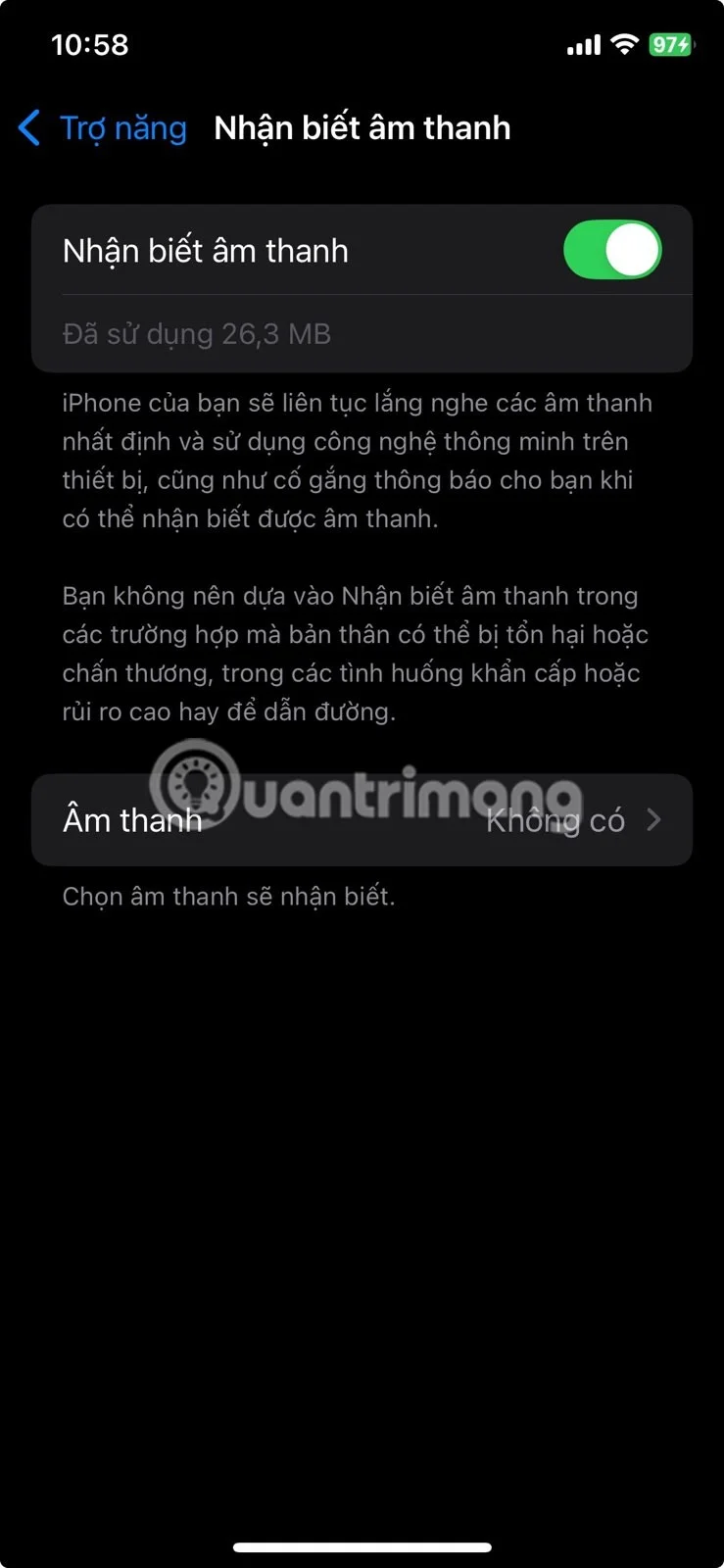

Conectar varios dispositivos simultáneamente

![¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN) ¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN)]()

Las conexiones simultáneas de dispositivos se refieren a la cantidad de dispositivos que pueden conectarse a la VPN simultáneamente. La mayoría de las VPN limitan las conexiones simultáneas, y solo algunas admiten un número ilimitado de conexiones a la vez.

Una cosa a recordar con las conexiones de múltiples dispositivos es que puedes instalar VPN en tantos dispositivos como desees, pero no puedes tenerlas ejecutándose en todos ellos a la vez.

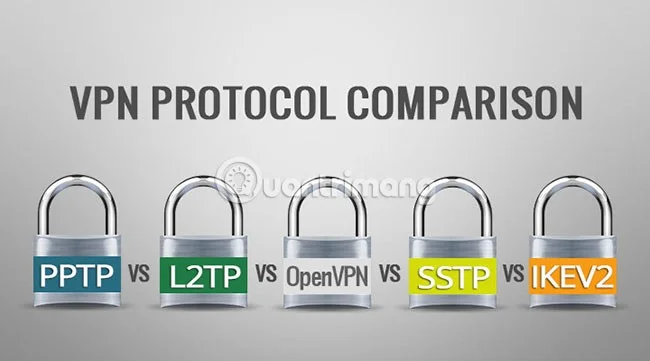

Interruptor de apagado

![¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN) ¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN)]()

Un interruptor de seguridad VPN es una función que desconecta tu dispositivo de Internet si la conexión VPN se pierde inesperadamente. Esta es una función importante de VPN que impide el envío de datos fuera del túnel VPN seguro.

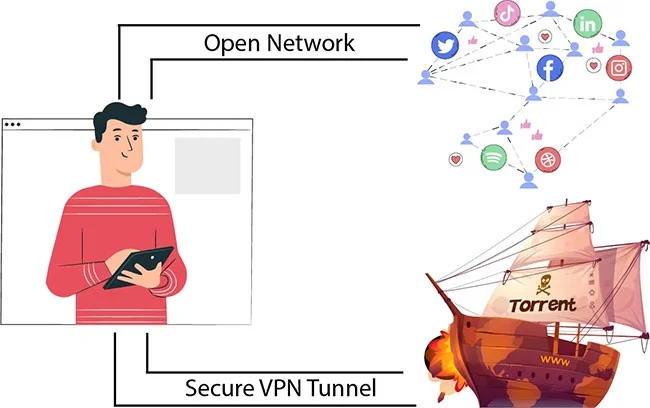

Protección contra fugas de IP

El objetivo principal de usar una VPN es ocultar tu dirección IP real de miradas indiscretas. Sin embargo, a veces tu dirección IP original puede quedar expuesta, lo que revela tu ubicación, historial de navegación y actividad en internet. Esto se conoce como fuga de IP y anula el propósito de usar una VPN.

Muchas de las mejores VPN tienen activada por defecto la protección contra fugas de IP/DNS. También ofrecen herramientas para comprobar tu IP real y la que te asignó la VPN. Con una conexión VPN activa, las dos direcciones IP no deberían coincidir.

![¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN) ¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN)]()

Reproducción aleatoria de IP

IP Shuffle es una función de seguridad de VPN que aleatoriza tu dirección IP. Las VPN lo hacen reconectándote a un servidor VPN diferente después de un tiempo determinado. La mayoría de las VPN permiten a los usuarios configurar esta frecuencia de conexión aleatoria con diversas opciones, desde cada 10 minutos hasta cada hora o cada día.

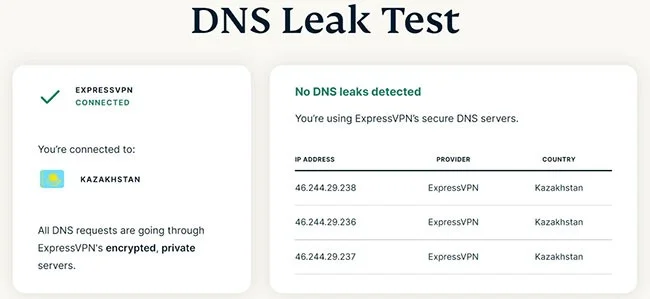

3. Protocolos comúnmente utilizados en VPN

Los productos VPN varían ampliamente en términos de conveniencia, eficiencia y seguridad. Si la seguridad es una prioridad, una organización debe prestar atención a los protocolos compatibles con el servicio VPN. Algunos protocolos ampliamente utilizados presentan debilidades significativas, mientras que otros ofrecen seguridad de vanguardia. Los mejores protocolos disponibles actualmente son OpenVPN e IKEv2.

Aprenda sobre los protocolos VPN

![¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN) ¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN)]()

Un protocolo VPN es esencialmente un conjunto de protocolos. Hay varias funciones que toda VPN debe poder gestionar:

Tunelización (técnica de transmisión de datos a través de múltiples redes con diferentes protocolos): La función básica de una VPN es entregar paquetes de un punto a otro sin revelarlos a nadie durante el trayecto. Para ello, la VPN encapsula todos los datos en un formato que tanto el cliente como el servidor entienden. El emisor convierte los datos en el formato de tunelización y el receptor los extrae para obtener la información.

Cifrado : La tunelización no ofrece protección. Cualquiera puede extraer los datos. Estos también deben cifrarse durante la transmisión. El receptor sabrá cómo descifrarlos del remitente.

Autenticación . Para ser segura, una VPN debe confirmar la identidad de cualquier cliente que intente comunicarse con ella. El cliente debe confirmar que ha llegado al servidor de destino.

- Gestión de sesiones : una vez que un usuario está autenticado, la VPN debe mantener una sesión para que el cliente pueda continuar “comunicándose” con él durante un período de tiempo.

Los protocolos VPN generalmente integran la tunelización, la autenticación y la gestión de sesiones como un todo. Las debilidades en cualquiera de estas funciones representan posibles vulnerabilidades de seguridad en el protocolo. El cifrado es un campo especializado y, además, muy complejo, por lo que, en lugar de intentar inventar algo nuevo, las VPN suelen utilizar una combinación de protocolos de cifrado confiables. A continuación, se presentan algunos protocolos VPN comunes y sus fortalezas y debilidades.

Protocolos débiles

Protocolo de túnel punto a punto (PPTP)

El protocolo más antiguo aún en uso es PPTP (Protocolo de Túnel Punto a Punto). Se utilizó por primera vez en 1995. PPTP no especifica un protocolo de cifrado, pero puede usar varios, como el robusto MPPE-128. La falta de estandarización en cuanto a la solidez del protocolo supone un riesgo, ya que solo puede usar el estándar de cifrado más robusto compatible con ambas partes. Si una de las partes solo admite un estándar más débil, la conexión debe usar un cifrado más débil del que el usuario espera.

![¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN) ¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN)]()

Sin embargo, el verdadero problema con PPTP es el proceso de autenticación. PPTP utiliza el protocolo MS-CHAP, que puede descifrarse fácilmente en su forma actual. Un atacante puede iniciar sesión y suplantar la identidad de un usuario autorizado.

Seguridad IP (IPSec)

Se utiliza para proteger las comunicaciones y los flujos de datos en el entorno de Internet (externo a la VPN). Este es el punto clave: el tráfico a través de IPSec se utiliza principalmente en modos de transporte o túneles (también llamados túneles; este concepto se utiliza a menudo en proxy y SOCKS) para cifrar datos en la VPN.

La diferencia entre estos modos es:

- El modo de transporte solo cifra los datos dentro de los paquetes (paquete de datos, también conocido como carga útil). El modo túnel cifra todo el paquete de datos.

![¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN) ¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN)]()

Por lo tanto, a menudo se hace referencia a IPSec como una superposición de seguridad , porque IPSec utiliza capas de seguridad sobre otros protocolos.

L2TP

![¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN) ¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN)]()

El protocolo L2TP suele funcionar con el algoritmo de cifrado IPSec. Es significativamente más robusto que el PPTP, pero sigue siendo una preocupación para los usuarios. La principal vulnerabilidad de L2TP/IPSec reside en el método de intercambio de claves públicas. El intercambio de claves públicas Diffie-Hellman permite que dos partes acuerden la siguiente clave de cifrado, sin que nadie más lo sepa. Existe un método para descifrar este proceso, que requiere una gran cantidad de potencia de procesamiento, pero permite el acceso a todas las comunicaciones en una VPN determinada.

Capa de sockets seguros (SSL) y seguridad de la capa de transporte (TLS)

Al igual que IPSec, los dos protocolos anteriores también utilizan contraseñas para garantizar la seguridad entre conexiones en el entorno de Internet.

![¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN) ¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN)]()

Modelo VPN SSL

Además, los dos protocolos mencionados anteriormente también utilizan el modo de protocolo de enlace , relacionado con el proceso de autenticación de cuentas entre el cliente y el servidor. Para que una conexión se considere exitosa, este proceso de autenticación utilizará certificados , que son claves de autenticación de cuentas almacenadas tanto en el servidor como en el cliente.

Protocolos con mayor seguridad

IKEv2 (Intercambio de claves de Internet)

![¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN) ¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN)]()

IKEv2 (Intercambio de Claves por Internet) se considera altamente seguro entre los protocolos actuales. IKEv2 utiliza tunelización IPSec y ofrece una amplia gama de protocolos de cifrado. IKEv2 utiliza cifrado AES-256, muy difícil de descifrar. IKEv2 utiliza una sólida autenticación basada en certificados y puede usar el algoritmo HMAC para verificar la integridad de los datos transmitidos. IKEv2 facilita una comunicación rápida y es especialmente robusto en el mantenimiento de sesiones, incluso cuando se interrumpe la conexión a Internet. Windows, macOS, iOS y Android son compatibles con IKEv2. También existen varias implementaciones de código abierto.

La versión 1 del protocolo se introdujo en 1998 y la versión 2 en 2005. IKEv2 no es uno de los protocolos más nuevos, pero está muy bien mantenido.

SSTP (Protocolo de túnel de sockets seguros)

![¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN) ¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN)]()

SSTP (Protocolo de Túnel de Sockets Seguros) es un producto de Microsoft, compatible principalmente con Windows. Al utilizarse con cifrado AES y SSL, SSTP ofrece, en teoría, una buena seguridad. No se han encontrado vulnerabilidades conocidas en SSTP, pero es posible que existan algunas.

Un problema práctico con SSTP es el soporte limitado en sistemas que no son Windows.

OpenVPN

![¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN) ¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN)]()

OpenVPN es un conjunto de protocolos abiertos que ofrece sólidas funciones de seguridad y se ha vuelto muy popular. Se lanzó por primera vez en 2001 bajo la licencia GPL. OpenVPN es de código abierto, por lo que se garantiza que se probará para detectar vulnerabilidades. La funcionalidad de cifrado de OpenVPN generalmente utiliza la biblioteca OpenSSL. OpenSSL admite muchos algoritmos de cifrado, incluido AES.

No hay ningún soporte para OpenVPN a nivel del sistema operativo, pero muchos paquetes incluyen sus propios clientes OpenVPN.

Para maximizar la seguridad de un protocolo, los administradores deben gestionarlo correctamente. La comunidad OpenVPN ofrece recomendaciones para mejorar la seguridad de OpenVPN.

SoftEther (Ethernet de software)

![¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN) ¿Qué es una VPN? Ventajas y desventajas de una red privada virtual (VPN)]()

SoftEther (Software Ethernet) es relativamente nuevo, introducido por primera vez en 2014. Al igual que OpenVPN, SoftEther también es de código abierto. Es compatible con los protocolos de cifrado más robustos, como AES-256 y RSA de 4096 bits. Ofrece velocidades de comunicación superiores a la mayoría de los protocolos, incluido OpenVPN, a una velocidad de datos determinada. No es compatible con su propio sistema operativo, pero puede instalarse en diversos sistemas operativos, como Windows, Mac, Android, iOS, Linux y Unix.

Al ser un protocolo nuevo, SoftEther no cuenta con tanto soporte como otros. Su trayectoria es menor a la de OpenVPN, por lo que los usuarios no han tenido tanto tiempo para probarlo en busca de posibles vulnerabilidades. Sin embargo, SoftEther es una opción sólida para quienes necesitan seguridad de primer nivel.

Entonces, ¿qué protocolo elegir?

La pregunta "¿Cuál protocolo es el más seguro?" es difícil de responder. IKEv2, OpenVPN y SoftEther son fuertes contendientes. OpenVPN y SoftEther tienen la ventaja de ser de código abierto. IKEv2 tiene implementaciones de código abierto, pero también existen implementaciones propietarias. La principal ventaja de seguridad de IKEv2 es su fácil instalación, lo que reduce el riesgo de errores de configuración. SoftEther ofrece muy buena seguridad, pero los usuarios no tienen tanta experiencia con SoftEther como con los otros dos protocolos, por lo que es posible que SoftEther presente problemas que los usuarios aún no han detectado.

El código de OpenVPN lleva años disponible para que lo revisen expertos en seguridad. OpenVPN es ampliamente utilizado y admite los protocolos de cifrado más robustos. La decisión final también dependerá de otros factores, como la comodidad y la velocidad, o si la seguridad es una prioridad.

4. Ventajas y desventajas de las VPN

Esa es la teoría, pero en la práctica, ¿cuáles son las ventajas y desventajas de una VPN? Continúe conversando con WebTech360.

Para construir un sistema de red privada, una red personal virtual (VPN), usar una VPN es una solución económica. Como podemos imaginar, el entorno de Internet es el puente, la principal comunicación para transmitir datos. En términos de costo, es completamente razonable en comparación con pagar por una conexión privada de alto costo. Además, usar sistemas de software y hardware para respaldar el proceso de autenticación de cuentas no es económico. Si comparamos la comodidad que ofrece una VPN con el costo de configurar un sistema a su gusto, la VPN es claramente superior.

Pero además de eso, existen desventajas muy obvias como:

Las VPN no tienen la capacidad de gestionar la calidad de servicio (QoS) en el entorno de Internet, por lo que los paquetes de datos siguen estando en riesgo de perderse y ser riesgosos. La capacidad de gestión de los proveedores de VPN es limitada; nadie puede predecir qué les puede pasar a sus clientes o, en resumen, pueden ser hackeados.

5. ¿Por qué necesitas un servicio VPN?

Navegar o realizar operaciones bancarias en una red wifi no segura significa que podrías exponer tu información personal y tus hábitos de navegación. Por eso, una VPN es imprescindible para quienes se preocupan por la privacidad y la seguridad en línea.

¿Alguna vez has iniciado sesión en tu cuenta bancaria en línea desde el vestíbulo de tu hotel? ¿O tal vez pagaste la factura de tu tarjeta de crédito en línea mientras tomabas un moca en tu cafetería favorita? Si lo hiciste sin iniciar sesión primero en una VPN, podrías estar exponiendo tu información personal y tus hábitos de navegación a hackers y ciberdelincuentes.

A menos que inicie sesión en una red WiFi privada que requiere una contraseña, cualquier dato transmitido durante sus sesiones en línea puede ser fácilmente espiado por extraños que usen la misma red.

Ahí es donde entra en juego una VPN: una VPN cifra tus datos en línea, ocultándolos para que no puedan ser leídos por desconocidos. El cifrado que proporciona una VPN mantiene la privacidad de tus actividades en línea, desde enviar correos electrónicos y comprar en línea hasta pagar facturas o hablar con tu médico.

Una VPN también puede ocultar tu dirección IP para que los intrusos no sepan que navegas por internet, descargas archivos ni comentas en grupos de Reddit. Una VPN cifra los datos que envías y recibes en cualquier dispositivo, como tu teléfono, portátil o tableta. Envía tus datos a través de un túnel seguro a los servidores del proveedor de VPN. Tus datos se cifran y se redirigen al sitio web al que intentas acceder.

6. ¿Qué esperar de los servicios VPN?

El mercado de VPN está lleno de opciones, por lo que es importante tener en cuenta sus necesidades al comprar una VPN.

Piensa en lo que es importante para ti. ¿Quieres navegar por internet de forma anónima ocultando tu dirección IP? ¿Te preocupa que roben tu información en redes wifi públicas? ¿Viajas con frecuencia y quieres ver tus series favoritas dondequiera que estés?

Una buena VPN puede ayudarte a satisfacer todas esas necesidades, pero hay algunos otros puntos a considerar.

7. Cómo elegir una VPN

Una forma inteligente de protegerse al usar una red wifi pública es usar una VPN. Pero ¿cuál es la mejor manera de elegir una red privada virtual? Aquí tienes algunas preguntas que debes plantearte al elegir un proveedor de VPN.

- ¿Respetan tu privacidad? El propósito de usar una VPN es proteger tu privacidad, por lo que es importante que tu proveedor de VPN también la respete. Deben tener una política de cero registros, es decir, nunca monitorizarán ni registrarán tus actividades en línea.

- ¿Utilizan el protocolo más reciente? OpenVPN ofrece mayor seguridad que otros protocolos, como PPTP. OpenVPN es un software de código abierto compatible con los principales sistemas operativos.

- ¿Tienen límite de datos? Dependiendo de tu uso de internet, el ancho de banda puede ser un factor decisivo. Asegúrate de que sus servicios se ajusten a tus necesidades comprobando si obtienes el ancho de banda completo, sin límite de datos.

- ¿Dónde se encuentran los servidores? Decide qué ubicación de servidor es importante para ti. Si quieres que parezca que accedes a la web desde una ubicación específica, asegúrate de que haya un servidor en ese país.

- ¿Puedes configurar el acceso VPN en varios dispositivos? Si eres un consumidor promedio, probablemente uses entre tres y cinco dispositivos. Lo ideal sería poder usar una VPN en todos a la vez.

- ¿Cuánto cuesta una VPN? Si el precio es importante para ti, quizás pienses que una VPN gratuita es la mejor opción. Sin embargo, ten en cuenta que algunos servicios de VPN pueden no tener coste alguno, pero podrías tener que pagar por ellos de otras maneras, como mostrarte anuncios regularmente o que tu información personal sea recopilada y vendida a terceros. Si comparas opciones de pago y gratuitas, podrías descubrir que las VPN gratuitas:

- No proporciona los protocolos más recientes ni seguros

- No proporciona el mayor ancho de banda y velocidad de conexión para usuarios gratuitos

- Tiene una tasa de desconexión más alta

- No hay muchos servidores en muchos países del mundo.

- No se proporciona soporte

Hay muchos aspectos a considerar al elegir una VPN, así que haz algunas pruebas en casa para asegurarte de elegir la VPN adecuada para tus necesidades. Independientemente del proveedor que elijas, ten la seguridad de que una buena VPN te proporcionará mayor seguridad, privacidad y anonimato en línea que una red wifi pública.

Precios de VPN

Tiene sentido elegir tu proveedor de VPN según el precio. Al fin y al cabo, todos queremos gastar lo mínimo posible al mes, ¿verdad?

Pero centrarse solo en el precio puede ser un error. Quieres un proveedor de VPN que proteja tu privacidad en línea y encripte los datos que envías y recibes. Quieres que sea confiable y que se conecte rápidamente. Todos estos factores son tan importantes, o incluso más, que el precio.

Esto significa que la mayoría de los proveedores de VPN cobran precios similares, que suelen oscilar entre $9.99 y $12.99 al mes, con algunas excepciones. Sin embargo, al comparar precios, asegúrese de comprender lo que ofrece.

Por ejemplo, un proveedor podría cobrarte tan solo $4.99 al mes por brindar protección VPN en un dispositivo. Sin embargo, podría cobrarte $9.99 al mes por brindar el mismo servicio en 10 dispositivos. También puedes reducir tus costos mensuales contratando un plan de VPN de mayor duración. Normalmente, gastarás menos al mes si contratas un plan de VPN de 1 año que si eliges un plan de pago mensual.

¿Existe una versión gratuita?

Muchos de los principales proveedores ofrecen versiones gratuitas de VPN. Sin embargo, estas versiones pueden tener limitaciones, por ejemplo, en la cantidad de datos que se pueden usar.

Algunos proveedores de VPN ofrecen pruebas gratuitas de sus versiones de pago. Los periodos de prueba suelen durar aproximadamente un mes. Algunos permiten acceder a la mayoría de las funciones de VPN del servicio de pago, aunque puede haber restricciones de datos.

Si se registra para una prueba gratuita, proporcionará la misma información personal y de pago que usaría si se registrara para un servicio de pago. Puede cancelar su cuenta antes de que finalice el periodo de prueba. Si no lo hace, el proveedor comenzará a cobrarle por seguir usando el servicio.

Tenga en cuenta que algunas VPN gratuitas pueden recopilar y compartir o vender sus datos a terceros con fines de marketing, mientras que otras pueden no bloquear anuncios.

Número de servidores

Más importante que el precio es la cantidad de servidores que ofrece tu proveedor de VPN. Generalmente, cuantos más servidores, mejor.

¿Por qué? Las VPN que no ofrecen muchos servidores suelen tener problemas con velocidades de conexión lentas. Esto puede ser un problema si te conectas a una VPN por primera vez y empiezas a descargar archivos o ver vídeos en streaming.

Si hay demasiados usuarios en el mismo servidor, este puede sobrecargarse. En ese caso, notará una ralentización en su navegación.

Al considerar un proveedor de VPN, asegúrese de contratar uno con una gran cantidad de servidores. ¿Cuántos servidores son suficientes? No hay una única respuesta. Sin embargo, los servicios de VPN con 1000 o más servidores tienen menos probabilidades de sobrecargarse.

8. ¿Cómo protege una VPN tu dirección IP y tu privacidad?

En esencia, una VPN crea un túnel de datos entre tu red local y un nodo de salida en otra ubicación, posiblemente a miles de kilómetros de distancia, lo que te da la impresión de estar en otro lugar. Esta ventaja te permite disfrutar de la libertad en línea o acceder a tus aplicaciones y sitios web favoritos estés donde estés.

A continuación, se explica con más detalle cómo funciona una red privada virtual (VPN). Una VPN utiliza cifrado para codificar los datos que viajan por una red wifi. El cifrado hace que los datos sean ilegibles. La seguridad de los datos es especialmente importante al usar una red wifi pública, ya que impide que cualquier otra persona en la red espíe tu actividad en internet.

La privacidad también tiene otro aspecto. Sin una VPN, tu proveedor de servicios de internet puede ver todo tu historial de navegación. Con una VPN, tu historial de búsqueda queda oculto. Esto se debe a que tu actividad web está vinculada a la dirección IP del servidor VPN, no a la tuya.

Un proveedor de VPN puede tener servidores en todo el mundo. Esto significa que tu actividad de búsqueda podría provenir de cualquiera de ellos. Ten en cuenta que los motores de búsqueda también rastrean tu historial de búsqueda, pero asociarán esa información con una dirección IP que no es la tuya. Una VPN mantendrá tu actividad en línea privada.

9. ¿Qué oculta una VPN?

Las VPN pueden ocultar mucha información que podría poner en riesgo tu privacidad, incluyendo:

Tu historial de navegación

No es ningún secreto que, cuando navegas por internet, tu proveedor de servicios de internet y tu navegador web pueden rastrear todo lo que haces. Muchos de los sitios web que visitas también pueden guardar un historial. Los navegadores web pueden rastrear tu historial de búsqueda y vincular esa información a tu dirección IP.

Aquí tienes dos ejemplos de por qué podrías querer mantener privado tu historial de navegación. Quizás tengas una afección médica y estés buscando información sobre opciones de tratamiento en internet. Sin una VPN, compartes esa información automáticamente y podrías empezar a recibir anuncios dirigidos que podrían llamar la atención sobre tu afección.

O quizás solo quieras ver las tarifas aéreas para un vuelo el próximo mes. Los sitios de viajes que visitas saben que buscas boletos y puede que no te muestren las tarifas más bajas disponibles.

Estos son solo algunos ejemplos aislados. Recuerda que tu proveedor de servicios de internet podría vender tu historial de navegación. Incluso la llamada navegación privada podría no ser tan privada como crees.

Su dirección IP y ubicación

Cada vez que te conectas a internet, tu dirección IP es visible para todos en la web. Esto facilita que hackers, proveedores de servicios de internet (ISP) y otras organizaciones rastreen tus actividades en línea. Los ISP pueden usar tu dirección IP para recopilar datos sobre tu navegación, restringir el acceso a ciertos sitios e incluso limitar la velocidad de tu conexión a internet. Los ciberdelincuentes pueden usarla con fines maliciosos. Incluso si usas la web de forma anónima y no usas tu nombre real, tu dirección IP puede utilizarse para identificarte.

Cualquiera que obtenga tu dirección IP puede acceder a lo que buscas en internet y a tu ubicación durante la búsqueda. Piensa en tu dirección IP como la dirección de retorno que escribes en una carta. Puede llevarte a tu dispositivo.

Afortunadamente, una VPN puede ocultar tu dirección IP redirigiendo tu tráfico a través de uno de sus servidores. Esto garantiza que nadie que monitoree la web pueda rastrear tu actividad en línea ni tu ubicación.

Dado que una VPN utiliza una dirección IP que no es la suya, le permite mantener su privacidad en línea y navegar por la web de forma anónima. Además, está protegido contra la recopilación, visualización o venta de su historial de búsqueda. Tenga en cuenta que su historial de búsqueda puede seguir siendo visible si utiliza una computadora pública o una proporcionada por su empleador, institución educativa u otra organización.

Tu ubicación de transmisión

Puedes pagar por servicios de streaming que te permiten ver deportes profesionales. Al viajar al extranjero, estos servicios podrían no estar disponibles. Existen razones legítimas para ello, como las condiciones y regulaciones contractuales de otros países. Sin embargo, una VPN te permitirá elegir una dirección IP en tu país. Esto te dará acceso a cualquier evento que se transmita en tu servicio de streaming. También puedes evitar el registro de datos o la limitación de velocidad.

Su dispositivo

Las VPN pueden ayudar a proteger tus dispositivos, incluyendo computadoras de escritorio, portátiles, tabletas y smartphones, de miradas indiscretas. Tus dispositivos pueden ser un blanco fácil para los ciberdelincuentes cuando estás en línea, especialmente si usas una red wifi pública. En resumen, las VPN ayudan a proteger los datos que envías y recibes en tus dispositivos para que los hackers no puedan rastrear todos tus movimientos.

Activismo web para mantener la libertad en Internet

Con suerte, no serás objeto de vigilancia por parte de ninguna organización, pero todo es posible. Recuerda que una VPN impide que tu proveedor de servicios de internet vea tu historial de navegación, por lo que estarás protegido si una organización le solicita registros de tu actividad en internet. Si tu proveedor de VPN no registra tu historial de navegación, una VPN puede ayudarte a proteger tu libertad para usar internet.

10. ¿Qué no oculta una VPN?

Las VPN ofrecen muchas ventajas en lo que respecta a la privacidad y seguridad en línea, pero no brindan una protección de privacidad completa, ya que todavía hay algunas cosas que las VPN no pueden ocultar.

Actividad de la cuenta

Una VPN puede cifrar tu tráfico web, ocultar tu dirección IP y falsificar tu ubicación, pero no te protege del rastreo de servicios en línea. Al registrarte en un sitio web o servicio en línea, la empresa puede rastrear tus actividades dentro de su propia plataforma. Por lo tanto, si usas Gmail, Facebook o Twitter con una VPN activada, las actividades de tu cuenta no se ocultarán.

Información de pago

Un hombre ingresa los detalles de pago de una tarjeta en una computadora portátil.

Activar una VPN puede protegerte de hackers y fisgones, pero no del fraude financiero. Al realizar compras en línea con tarjeta de crédito o PayPal, la empresa puede acceder a tu información de pago. Incluso si usas una VPN, es importante tomar precauciones adicionales al comprar en línea y usar siempre métodos de pago seguros.

Malware y virus

Las VPN pueden hacer mucho para proteger tu sistema de intrusos, pero ¿pueden protegerte del malware? Lamentablemente, usar una VPN mientras navegas por internet no evitará que el malware o los virus infecten tu dispositivo. De hecho, puede empeorar la situación, ya que las VPN pueden redirigirte a redes no confiables que podrían contener malware.

Incluso si usas una VPN, es importante tener un buen antivirus instalado en tu dispositivo si quieres estar a salvo de ataques maliciosos.

Dirección MAC del dispositivo

Tu VPN puede ocultar tu dirección IP, pero no la dirección MAC (Control de Acceso al Medio) de tu dispositivo. Este es un identificador único asignado a cada dispositivo en la red y puede usarse para rastrear tus actividades.

Uso de datos

Tu proveedor de internet (ISP) podrá ver cuántos datos usas, incluso si usas una VPN. Además, algunos ISP tienen límites de datos que limitan la cantidad de datos que puedes usar cada mes, y estas restricciones se aplican incluso si usas una VPN.

11. ¿Puedo configurar el acceso VPN en varios dispositivos?

Si eres un consumidor promedio, probablemente usarás entre 3 y 5 dispositivos. Lo ideal es que puedas usar una VPN en todos ellos a la vez.

¿Cuánto cuesta esta opción? Si el precio es importante para ti, podrías pensar que una VPN gratuita es la mejor opción. Sin embargo, ten en cuenta que algunos servicios de VPN pueden no cobrarte nada a primera vista, pero tendrás que hacer otras concesiones,

como ver anuncios frecuentes o que tu información personal sea recopilada y vendida a terceros. Si comparas opciones de pago y gratuitas, podrías descubrir que las VPN gratuitas:

- No proporciona los protocolos más recientes ni los más seguros

- No proporciona el mayor ancho de banda y velocidad de conexión para usuarios gratuitos

- Tiene una tasa de desconexión más alta

- No hay muchos servidores en muchos países del mundo.

- No se proporciona soporte

Hay muchos aspectos a considerar al elegir una VPN, así que investigue bien para asegurarse de obtener la VPN adecuada para sus necesidades. Independientemente del proveedor que elija, tenga la seguridad de que una buena VPN le brindará mayor seguridad, privacidad y anonimato en línea que una red wifi pública.

12. ¿Necesitas una VPN en casa?

¿Qué pasa si te conectas a internet desde casa? ¿Necesitas una VPN?

Probablemente no. Al configurar tu red wifi doméstica, probablemente ya la protejas con una contraseña. Así que probablemente no necesites la seguridad adicional de una VPN para proteger tu actividad en línea.

Invertir en una VPN para uso doméstico puede ser un desperdicio de dinero a menos que desee mantener su navegación web privada de su proveedor de servicios de Internet (ISP) o si elige acceder a contenido de transmisión o noticias deportivas a los que no puede acceder desde su ubicación.

Podrías invertir en un proveedor de servicios VPN para acceder a internet en casa, pero no es una decisión económicamente inteligente. Cabe destacar que podrías considerar una VPN gratuita, pero estos servicios podrían cubrir sus costos de otras maneras, como vendiendo tus datos a terceros con fines comerciales.

Hay excepciones a la regla que podrías considerar usar una VPN en casa. Quizás te interese usar una VPN si te preocupa que tu proveedor de internet monitoree tu actividad en línea. Si te conectas a internet a través de una VPN, tu proveedor de internet no podrá ver lo que haces en línea. Sin embargo, la compañía que te proporciona el servicio de VPN sí podrá verlo. Si confías más en esa compañía que en tu proveedor de internet, usar una VPN en casa podría ser una buena idea.

Hay otra razón para usar una VPN. Puede ayudarte a ver contenido en streaming o eventos deportivos que no están disponibles en tu ubicación. Recuerda que debes comprender cualquier acuerdo contractual que tengas con tu proveedor de servicios de streaming. Además, las regulaciones gubernamentales en otras regiones o países podrían desaconsejar esta opción.

13. Terminología de VPN

Aprender sobre las VPN puede parecer que requiere vocabulario especializado. Aquí tienes un glosario con definiciones de algunos de los términos más comunes que verás.

Cifrado AES

El cifrado es esencial para evitar que hackers, empresas privadas e incluso agencias gubernamentales lean sus datos. El cifrado codifica sus datos para que otros no puedan comprenderlos sin una clave de descifrado específica. AES, siglas de Estándar de Cifrado Avanzado, es un método de cifrado desarrollado por los criptógrafos belgas Joan Daemen y Vincent Rijmen. En 2002, AES se convirtió en el estándar federal de cifrado de Estados Unidos. Desde entonces, se ha convertido también en el estándar de cifrado para el resto del mundo.

Historial del navegador

Un registro de toda su actividad en Internet utilizando un navegador web particular, incluidas las palabras clave que buscó y los sitios web que visitó.

Restricciones geográficas

¿Una de las principales razones por las que la gente confía en las VPN? Quieren eludir las restricciones geográficas. Estas restricciones suelen ser impuestas por empresas de entretenimiento que solo desean distribuir contenido a ciertas regiones.

Por ejemplo, Netflix puede ofrecer contenido en Estados Unidos, pero no en el Reino Unido. Es posible que ofrezca programas en el Reino Unido a los que los usuarios de Netflix en Estados Unidos no pueden acceder. Al usar una VPN con una dirección IP del Reino Unido, los espectadores en Estados Unidos pueden intentar acceder a programas de Netflix que no están disponibles en su país.

Los servicios VPN, y las conexiones VPN, ocultan la ubicación de tu conexión a internet. Consulta las condiciones de servicio en el acuerdo de tu servicio de streaming y ten en cuenta que algunos países pueden imponer sanciones por usar una VPN para eludir sus normas.

Historial de búsqueda de Google

Un registro de todas sus búsquedas en Internet utilizando el motor de búsqueda Google.

Dirección IP

IP significa Protocolo de Internet y una dirección IP es una cadena de números y puntos que identifica una computadora que utiliza el protocolo de Internet para enviar y recibir datos a través de una red.

IPsec

IPsec es un conjunto de protocolos o reglas que una red privada virtual utiliza para proteger una conexión privada entre dos puntos, generalmente un dispositivo como una computadora portátil o un teléfono inteligente, e Internet. Sin estos protocolos, una VPN no puede cifrar datos ni garantizar la privacidad de los datos del usuario. IPsec significa Seguridad del Protocolo de Internet.

Proveedor de servicios de Internet

Abreviatura de Proveedor de Servicios de Internet (ISP), es el servicio que pagas para conectarte a Internet. Los ISP pueden registrar tu historial de navegación y venderlo a terceros con fines comerciales u otros.

Interruptor de apagado

Los usuarios se registran con proveedores de VPN para proteger sus datos y privacidad en línea. Pero ¿qué ocurre si falla la conexión a la red del proveedor de VPN? Su computadora o dispositivo móvil usará por defecto la dirección IP pública proporcionada por su proveedor de servicios de internet (ISP). Esto significa que su actividad en línea ahora es vulnerable al rastreo. Sin embargo, un interruptor de seguridad evita que esto suceda. Si la conexión de su proveedor de VPN falla, la función de interruptor de seguridad cortará completamente su conexión a Internet. De esta manera, su actividad en línea no será rastreada por otros. No todos los proveedores de VPN ofrecen esta función, así que búsquela al comparar opciones.

L2TP

El acrónimo L2TP significa Protocolo de Túnel de Capa 2 y consiste en un conjunto de reglas que permiten a los proveedores de servicios de Internet habilitar las VPN. Sin embargo, L2TP por sí mismo no cifra los datos y, por lo tanto, no ofrece privacidad completa a los usuarios. Por ello, L2TP se utiliza a menudo con IPsec para proteger la privacidad en línea de los usuarios.

WiFi público

Una red inalámbrica pública te permite conectar tu computadora u otro dispositivo a Internet. Las redes wifi públicas suelen ser inseguras y vulnerables a los hackers.

Motor de búsqueda

Un servicio que permite buscar información mediante palabras clave en internet. Muchos buscadores populares registran el historial de búsqueda y pueden monetizar esa información.

Proveedor de servicios

Una empresa que proporciona una red privada virtual, que básicamente enruta su conexión a través de un servidor remoto y encripta sus datos.

Conexiones simultáneas

Probablemente tengas muchos dispositivos conectados a Internet a la vez, desde tu smartphone hasta tu portátil y el ordenador de escritorio de tu oficina en casa. Muchos proveedores de VPN ahora ofrecen protección para todas tus conexiones simultáneas a Internet en una sola cuenta. Esto es importante: considera iniciar sesión en tu VPN antes de navegar por Internet en tu portátil. Pero si tu smartphone no está protegido por una VPN segura, tu actividad de navegación en ese dispositivo no estará protegida.

Red privada virtual

Una VPN te ofrece privacidad y anonimato en línea al crear una red privada desde tu conexión pública a internet. Enmascara tu dirección IP para mantener la privacidad de tus actividades en línea. Proporciona conexiones seguras y cifradas para mayor privacidad y seguridad de los datos que envías y recibes.

Conexión VPN

Una conexión de red privada virtual le permite acceder a Internet a través de un servidor remoto, ocultar su ubicación real y su historial de navegación, y cifrar sus datos.

Privacidad de VPN

Esto se refiere a la privacidad que proporciona una VPN. Por ejemplo, una VPN cifra tus datos, oculta tu ubicación y tu historial de navegación, así como los datos que transmites por internet.

Cliente VPN

Los clientes VPN facilitan la conexión a una red privada virtual (VPN). Esto se debe a que son el software instalado en tu ordenador, teléfono o tableta. Los sistemas operativos más populares, como Android, Windows e iOS, incluyen un cliente VPN preinstalado. Sin embargo, muchos usuarios optan por trabajar con clientes VPN de terceros que ofrecen diferentes funciones e interfaces de usuario.

¡Esperamos que el artículo anterior te sea útil!

Vea también los siguientes artículos: