Hoy en día, los dispositivos de almacenamiento portátiles USB son muy cercanos al usuario. Compactos, baratos y efectivos en la compartición de datos, estos dispositivos son comunes en oficinas y colegios. Sin embargo, presentan un riesgo significativo debido a la posible propagación de virus.

iKill es una solución efectiva entre muchas opciones para evitar que los virus se propaguen a través de estos dispositivos.

Los dispositivos móviles, como unidades flash USB, iPods y teléfonos celulares, son capaces de almacenar datos y virus. Al conectarlos a una computadora, un simple clic puede activar un virus escondido gracias al archivo autorun.inf.

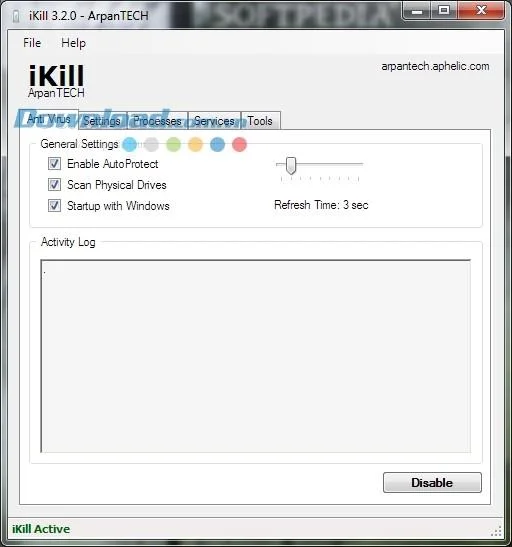

¿Cómo funciona iKill?

El proceso de operación de iKill se basa en escanear el dispositivo cuando se conecta a la computadora. Este software detecta el archivo autorun.inf y verifica su seguridad antes de ejecutarlo.

Funciones Principales

| Función |

Descripción |

| AutoProtect |

Elimina automáticamente archivos potencialmente dañinos. |

| Confirmación de Eliminación |

Solicita confirmación del usuario antes de eliminar archivos sospechosos. |

| Eliminación de Archivos Autorun |

Se asegura de que no queden archivos autorun.inf en el dispositivo móvil. |

Cuando iKill encuentra el archivo autorun.inf, pregunta al usuario si desea eliminarlo. Si el usuario considera que el archivo es seguro, puede optar por no eliminarlo. Posteriormente, iKill asegura que no queden archivos residuales en el dispositivo, una función rara en aplicaciones similares.

![iKill 3.2.0.190 - Evita que el virus se propague a través de USB iKill 3.2.0.190 - Evita que el virus se propague a través de USB]()

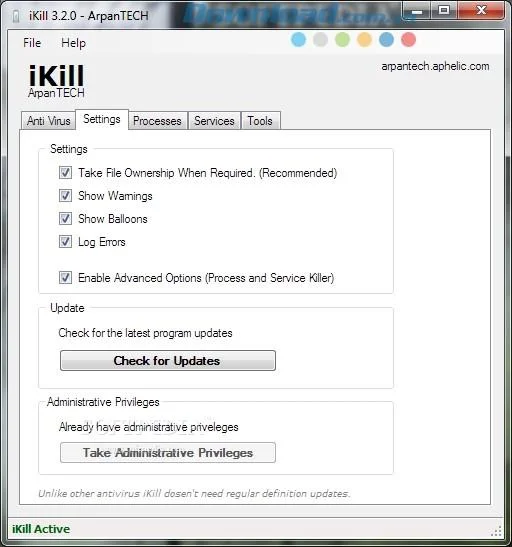

¿Por qué elegir iKill?

En un mundo donde los virus pueden causarle gran daño a través de dispositivos USB, tener una herramienta como iKill es esencial. Permite a los usuarios navegar y compartir datos de forma segura, minimizando el riesgo de infección.

Recomendaciones Adicionales

Además de utilizar iKill, considere las siguientes recomendaciones para aumentar su seguridad:

- Mantenga su software antivirus actualizado.

- No acepte dispositivos USB de fuentes desconocidas.

- Realice escaneos regulares de su sistema.

Para más información sobre otras herramientas de seguridad, puede explorar las siguientes opciones: